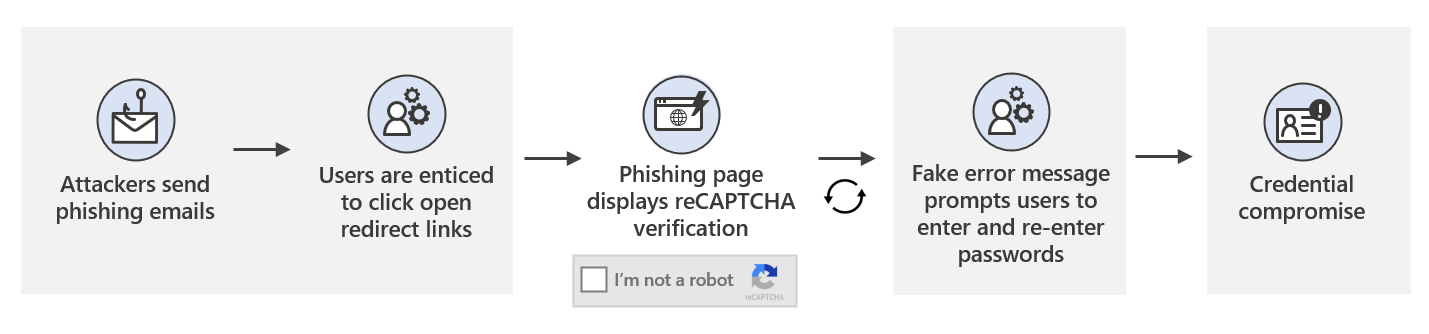

A Microsoft tem monitorizado ativamente uma campanha de phishing de grande escala que visa roubo de credenciais utilizando links de reencaminhamento abertos. Os invasores combinam links com engodos de engenharia social que personificam ferramentas e serviços de produtividade conhecidos para atrair os utilizadores a clicar. Isto leva a uma série de reencaminhamentos – incluindo uma página de verificação CAPTCHA que adiciona um senso de legitimidade e tenta escapar de alguns sistemas de análise automatizados – antes de levar o utilizador a uma página de login falsa. Em última análise, isto leva ao comprometimento da credencial, o que expõe o utilizador e a sua organização a outros ataques.

O uso de reencaminhamento aberto em comunicações por e-mail é comum entre as organizações por vários motivos. Por exemplo, as campanhas de vendas e marketing usam esse recurso para levar os clientes a uma página da web de destino desejada e rastrear as taxas de cliques e outras métricas. No entanto, os invasores podem abusar de reencaminhamento aberto para vincular a uma URL em um domínio confiável e incorporar a eventual URL final mal-intencionada como parâmetro. Esse abuso pode impedir que usuários e soluções de segurança reconheçam rapidamente possíveis intenções maliciosas.

Por exemplo, utilizadores habituados a passar o cursor sobre links e inspecionar endereços maliciosos em e-mails, poderão ver um domínio em que confiam e, portanto, clicar nele. Da mesma forma, as soluções tradicionais de gateway de e-mail podem, inadvertidamente, permitir a passagem de e-mails desta campanha porque as suas configurações foram treinadas para reconhecer o URL principal sem necessariamente verificar os parâmetros maliciosos escondidos à vista de todos.

Esta campanha de phishing também é admirável pelo uso de uma ampla variedade de domínios para sua infraestrutura de remetente – outra tentativa de evitar a detecção. Isso inclui domínios de e-mail gratuitos de vários domínios de nível superior de código de país (ccTLDs), domínios legítimos comprometidos e domínios de algoritmo gerados por domínio de propriedade do invasor (DGA). No momento da redação deste artigo, foram observados pelo menos 350 domínios de phishing exclusivos usados para esta campanha. Isso não mostra não apenas a escala com a qual esse ataque está sendo conduzido, mas também mostra quanto os invasores estão a investir nele, indicando recompensas potencialmente significativas.

As ameaças de e-mail atuais dependem de três coisas para serem eficazes: um engodo de engenharia social convincente, uma técnica de evasão de detecção bem elaborada e uma infraestrutura durável para realizar um ataque. Esta campanha de phishing exemplifica a reunião perfeita desses elementos na sua tentativa de roubar credenciais e, por fim, infiltrar-se numa rede. E como 91% de todos os ataques cibernéticos se originam de e-mail, as organizações devem ter uma solução de segurança que lhes forneça uma defesa em várias camadas contra esses tipos de ataques.

O Microsoft Defender for Office 365 detecta esses e-mails e evita que eles sejam entregues às caixas de entrada do utilizador utilizando várias camadas de tecnologias de proteção dinâmica, incluindo uma caixa de proteção integrada que examina e detona todos os links de reencaminhamento abertos nas mensagens, mesmo nos casos em que a página de destino requer verificação CAPTCHA. Isso garante que até mesmo os URLs maliciosos incorporados sejam detectados e bloqueados. O Microsoft Defender for Office 365 é apoiado por especialistas da Microsoft que enriquecem a inteligência de ameaças que alimenta nossas soluções por meio do monitoramento especializado de campanhas de e-mail.